Графические модели (курс лекций)/2013/Задание 2

Материал из MachineLearning.

(подпись к заглавной картинке) |

(→Рекомендации по выполнению задания) |

||

| Строка 92: | Строка 92: | ||

3. Алгоритм декодирования удобно реализовывать в т.н. синдромном представлении. Полученное на выходе канала слово <tex>y</tex> можно представить как <tex>x+e</tex>, где <tex>x</tex> — посылаемое кодовое слово, а <tex>e\in\{0,1\}^N</tex> — вектор ошибок, которые вносит канал. Назовём величину <tex>z = Hy</tex> синдромом полученного сообщения. Тогда <tex>z=Hy=H(x+e)=He</tex>, и на этапе декодирования можно вместо <tex>x</tex> оценивать вектор ошибок <tex>e</tex> путем оценки аргмаксимумов маргинальных распределений <tex>p(e_n|z)</tex> в вероятностной модели | 3. Алгоритм декодирования удобно реализовывать в т.н. синдромном представлении. Полученное на выходе канала слово <tex>y</tex> можно представить как <tex>x+e</tex>, где <tex>x</tex> — посылаемое кодовое слово, а <tex>e\in\{0,1\}^N</tex> — вектор ошибок, которые вносит канал. Назовём величину <tex>z = Hy</tex> синдромом полученного сообщения. Тогда <tex>z=Hy=H(x+e)=He</tex>, и на этапе декодирования можно вместо <tex>x</tex> оценивать вектор ошибок <tex>e</tex> путем оценки аргмаксимумов маргинальных распределений <tex>p(e_n|z)</tex> в вероятностной модели | ||

::<tex>p(e,z)\propto p(e)I[He=z]=\prod_{n=1}^Np(e_n)\prod_{m=1}^MI[h_m^Te=z_m]</tex>. | ::<tex>p(e,z)\propto p(e)I[He=z]=\prod_{n=1}^Np(e_n)\prod_{m=1}^MI[h_m^Te=z_m]</tex>. | ||

| - | Зная <tex>e</tex>, искомое кодовое слово можно найти как <tex>x=y+e</tex>. Заметим, что реализация алгоритма декодирования в синдромном представлении избавляет от необходимости предварительной реализации алгоритма кодирования. | + | Для бинарного симметричного канала <tex>p(e_n) = q^{e_n}(1-q)^{e_n+1}</tex>. Зная <tex>e</tex>, искомое кодовое слово можно найти как <tex>x=y+e</tex>. Заметим, что реализация алгоритма декодирования в синдромном представлении избавляет от необходимости предварительной реализации алгоритма кодирования. |

4. При тестировании алгоритма декодирования рекомендуется пробовать запускать итерационный процесс из различных начальных приближений для сообщений (не только из значений унарных потенциалов). При корректной реализации метода должна наблюдаться сходимость к одним и тем же финальным сообщениям независимо от начальных приближений. | 4. При тестировании алгоритма декодирования рекомендуется пробовать запускать итерационный процесс из различных начальных приближений для сообщений (не только из значений унарных потенциалов). При корректной реализации метода должна наблюдаться сходимость к одним и тем же финальным сообщениям независимо от начальных приближений. | ||

Версия 17:21, 3 марта 2013

| | Формулировка задания находится в стадии разработки. Убедительная просьба не приступать к выполнению задания до тех пор, пока это предупреждение не будет удалено. |

Начало выполнения задания: 3 марта 2013 г.

Срок сдачи: 17 марта 2013 г., 23:59.

Среда для выполнения задания — MATLAB.

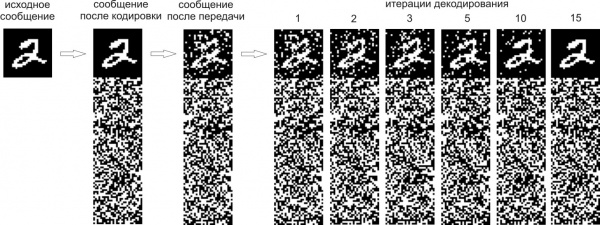

Низкоплотностные коды

Низкоплотностный код (или код с малой плотностью проверок на чётность) представляет собой бинарный линейный (N,K)-блоковый код, в котором проверочная матрица является сильно разреженной. Таким образом, вектор

является кодовым словом, если

(здесь и далее все вычисления проводятся по модулю 2).

Рассмотрим бинарный симметричный канал для передачи данных. Здесь при передаче каждый бит независимо инвертируется с некоторой вероятностью q. В результате бинарный симметричный канал задает распределение для передаваемого кодового слова

и полученного на выходе слова

как

.

Пропускная способность данного канала определяется величиной .

Объединяя низкоплотностный код с бинарным симметричным каналом, получаем следующую вероятностную модель для пары :

.

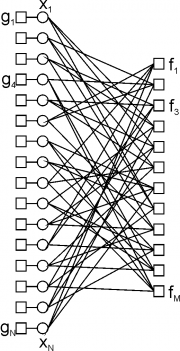

Здесь M=N-K — количество проверок на чётность, — m-ая строка матрицы H, а

— индикаторная функция. Фактор-граф введённой модели показан на рис. справа.

Восстановление кодового слова по полученному слову

предлагается осуществлять как

, а маргинальные распределения

оценивать в помощью циклического алгоритма передачи сообщений (sum-product loopy BP) на фактор-графе. При этом для упрощения алгоритма декодирования предлагается избавиться от факторов-унарных потенциалов (путем их включения в сообщения от переменных

к факторам

), а в качестве расписания пересчёта сообщений выбрать параллельное расписание, при котором сначала все переменные одновременно посылают сообщения во все факторы, а затем все факторы одновременно посылают сообщения во все вершины.

Введём обозначения — множество факторов, в которых участвует переменная

, и

— множество переменных, которые входят в фактор

. Тогда общая схема алгоритма декодирования выглядит следующим образом:

1. Инициализация:

-

;

2. Пересчет сообщений от факторов:

-

;

3. Пересчет сообщений от переменных:

-

;

-

;

- Символом

обозначается пропорциональность. Таким образом, при пересчете все сообщения от переменных и оценки на маргинальные распределения должны нормироваться так, чтобы

и

;

4. Оценка кодового слова:

-

;

5. Критерий остановки:

- Если

, то выход алгоритма со статусом 0;

- Если достигнуто максимальное число итераций или суммарная норма разности между сообщениями на текущей и предыдущей итерациях меньше определенного порога

, то выход алгоритма со статусом -1;

- Переход к шагу 2.

При прямой реализации данного алгоритма на шаге 2 требуется рассмотрение для каждого фактора различных конфигураций переменных. Это может приводить как к низкой скорости пересчета сообщений, так и к большим требованиям по памяти.

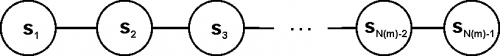

Рассмотрим более эффективную схему реализации шага 2 путем его сведения к задаче вывода в графической модели с графом-цепочкой. Пусть нам необходимо вычислить сообщение . Перенумеруем все переменные, входящие в m-ый фактор (кроме переменной

), как

. Рассмотрим графическую модель с

бинарными переменными

и графом

Положим, что . Определим априорное распределение и вероятность перехода как

;

Тогда требуемое сообщение поэлементно равно маргинальному распределению

, которое может быть эффективно вычислено путем однократной пересылки сообщений вдоль цепи от

до

.

Дальнейшее повышение эффективности реализации шага 2 связано с рассмотрением разностей значений сообщений и

. В терминах разностей можно показать, что новое значение

может быть вычислено как

. (*)

Зная значение и учитывая условие нормировки на сообщения, сами сообщения от факторов могут быть вычислены как

;

.

Основное преимущество условия (*) по сравнению с пересчетом сообщений для связано с тем, что формула (*) может быть реализована с помощью векторных операций в MATLAB.

Покажем теперь справедливость условия (*). Для этого рассмотрим две произвольные бинарные независимые случайные величины и

. Обозначим через

величину

. Тогда очевидно, что

;

;

.

Аналогичные рассуждения справедливы для произвольного количества случайных величин . В частности,

.

Отсюда немедленно следует справедливость (*).

Формулировка задания

- Реализовать алгоритм построения по заданной проверочной матрице чётности H порождающей матрицы кода G для систематического кодирования;

- Реализовать алгоритм декодирования низкоплотностного кода на основе loopy BP; при реализации шага 2 пересчета сообщений от факторов к переменным необходимо использовать эффективные схемы, обозначенные выше; при реализации на MATLAB одной итерации схемы передачи сообщений использование вложенных циклов является нежелательным; провести временные замеры реализованного алгоритма для различных значений входных параметров;

- Рассмотрим две характеристики качества кода — вероятность совершить ошибку хотя бы в одном бите при декодировании блока (

) и среднюю вероятность совершить ошибку при декодировании в одном бите (

). Требуется реализовать алгоритм оценки вероятности битовой и блоковой ошибки кода с помощью метода стат. испытаний (многократная случайная генерация слова

, его преобразование к кодовому слову

, передача по каналу с независимым инвертированием каждого бита с заданной вероятностью

, восстановление кодового слова

с помощью алгоритма декодирования и подсчет необходимых характеристик);

- Провести эксперименты по оцениванию битовой и блоковой ошибки низкоплотностного кода для различных значений длины кодового слова N, скорости кода R, вероятности инвертирования бита при передаче по каналу связи q и среднего количества единиц в столбце проверочной матрицы j. В частности, необходимо проанализировать следующие ситуации:

- Теорема Шеннона определяет пропускную способность канала как максимально допустимую скорость кода, при которой возможно осуществление надежной коммуникации. Требуется проверить, как меняются характеристики кода при изменении скорости R от минимального значения до пропускной способности канала.

- Теорема Шеннона предполагает, что качество кода растет при увеличении длины кодового слова N. Требуется проверить это предположение.

- Одно из следствий теоремы Шеннона утверждает, что хорошими кодами являются коды со случайной проверочной матрицей H. В частности, здесь предполагается, что качество кода должно расти при увеличении среднего количества единиц в столбце проверочной матрицы j. Требуется проверить это утверждение для низкоплотностных кодов.

Рекомендации по выполнению задания

1. Разреженную проверочную матрицу кода заданных размеров можно строить с помощью случайной генерации (с соблюдением условия полноранговости). Однако, здесь рекомендуется воспользоваться готовой реализацией, которая генерирует проверочную матрицу с заданным количеством единиц в каждом столбце. При этом реализованный алгоритм старается сократить количество циклов длины 4 в генерируемой матрице, т.к. наличие коротких циклов в графе, как правило, значительно усложняет работу алгоритма loopy BP.

2. Одним из способов построения порождающей матрицы кода по заданной проверочной матрице является преобразование проверочной матрицы к каноническому ступенчатому виду. Такое преобразование может быть сделано с помощью гауссовских исключений. При выполнении задания разрешается пользоваться сторонними кодами по реализации стандартных алгоритмов линейной алгебры (с соответствующими указаниями в отчёте). Однако, рекомендуется реализовывать алгоритм гауссовских исключений в логике по модулю 2 самостоятельно, т.к. такая реализация может быть сделана значительно эффективнее по сравнению с общим случаем логики по модулю произвольного простого числа, т.к. в логике по модулю два нет необходимости использовать операцию деления и, например, искать ведущий элемент при очередном вычитании (т.к. все ненулевые элементы равны единице).

3. Алгоритм декодирования удобно реализовывать в т.н. синдромном представлении. Полученное на выходе канала слово можно представить как

, где

— посылаемое кодовое слово, а

— вектор ошибок, которые вносит канал. Назовём величину

синдромом полученного сообщения. Тогда

, и на этапе декодирования можно вместо

оценивать вектор ошибок

путем оценки аргмаксимумов маргинальных распределений

в вероятностной модели

.

Для бинарного симметричного канала . Зная

, искомое кодовое слово можно найти как

. Заметим, что реализация алгоритма декодирования в синдромном представлении избавляет от необходимости предварительной реализации алгоритма кодирования.

4. При тестировании алгоритма декодирования рекомендуется пробовать запускать итерационный процесс из различных начальных приближений для сообщений (не только из значений унарных потенциалов). При корректной реализации метода должна наблюдаться сходимость к одним и тем же финальным сообщениям независимо от начальных приближений.

Оформление задания

Выполненное задание следует отправить письмом по адресу bayesml@gmail.com с заголовком письма «[ГМ13] Задание 2 <ФИО>». Убедительная просьба присылать выполненное задание только один раз с окончательным вариантом. Также убедительная просьба строго придерживаться заданных ниже прототипов реализуемых функций.

Присланный вариант задания должен содержать в себе:

- Текстовый файл в формате PDF с указанием ФИО, содержащий описание всех проведенных исследований. Данный файл должен, в частности, содержать необходимые графики зависимости битовой и блоковой ошибки кода в зависимости от различных значений параметров.

- Все исходные коды с необходимыми комментариями.

| Построение порождающей матрицы для систематического кодирования | ||

|---|---|---|

| [G, ind] = ldpc_gen_matrix(H) | ||

| ВХОД | ||

| ||

| ВЫХОД | ||

|

| Алгоритм декодирования LDPC-кода в синдромном представлении | ||||||||

|---|---|---|---|---|---|---|---|---|

| [e, status] = ldpc_decoding(z, H, q, param_name1, param_value1, ...) | ||||||||

| ВХОД | ||||||||

| ||||||||

| ВЫХОД | ||||||||

|

| Оценка характеристик LDPC-кода с помощью метода Монте Карло | ||||

|---|---|---|---|---|

| [err_bit, err_block, diver] = ldpc_mc(H, G, q, num_points) | ||||

| ВХОД | ||||

| ||||

| ВЫХОД | ||||

|